La sonde Jizô de Sesame IT augmente l’intégrité et la sécurité des réseaux sensibles, sans créer de faille dans les SI.

Protéger les entreprises et administrations vitales

Les sondes informatiques de détection des cyber-attaques, destinées à protéger les entreprises et administrations sensibles, représentent un marché ultra-stratégique. En effet, il s’agit d’équiper les plus de 200 entreprises importantes pour le fonctionnement et la survie du pays, recensées par l’Etat. Il s’agit d’acteurs privés ou publics, dans des secteurs comme la banque, la santé, les transport, les énergie, etc. Elles sont appelées OIV pour « opérateurs d’importance vitale ». Bien évidemment, cette liste n’est pas dévoilée au grand public et classée « Secret Défense » pour des raisons de sécurité.

Les entreprises faisant partie des OIV ont l’obligation de se conformer à la Loi de Programmation Militaire (cf. notre paragraphe dédié en bas de cet article) en se protégeant avec des dispositifs certifiés par l’ANSSI, l’Agence Nationale de la Sécurité des Systèmes d’Information. Après avoir franchi avec succès plusieurs étapes du processus, Sesame IT est actuellement en train de terminer la dernière phase de qualification de ses sondes par l’ANSSI.

Il s’agit de sondes très complexes à réaliser et à peine plus grandes qu’un plateau de table. Reliées directement aux serveurs informatiques importants, elles effectuent une analyse en temps réel des données qui transitent afin de repérer d’éventuelles attaques. Ces outils sont appelés sondes souveraines car elles sont entièrement développées en France et doivent impérativement recevoir l’agrément de l’ANSSI avant d’être implantées chez les OIV.

Des réseaux de plus en plus complexes à surveiller

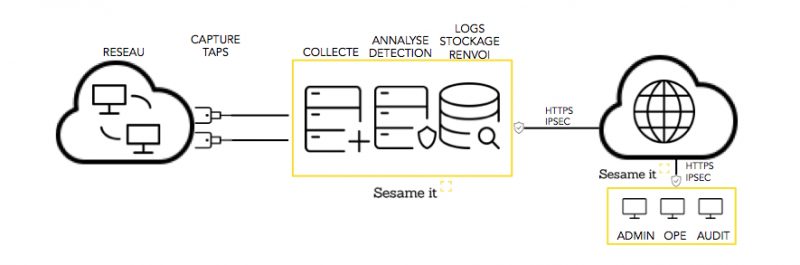

Les réseaux d’entreprise sont de plus en plus complexes, interconnectés et ouverts, ce qui accroît la surface des attaques. C’est pour protéger des risques d’attaques, des changements et des anomalies que Sesame IT a créé sa sonde de détection Jizô pour les réseaux d’entreprise. La sonde capture ainsi les flux du réseaux à surveiller, les duplique et les traite en temps réel.

La sonde souveraine Sesame IT permet une surveillance efficace pour les réseaux d’entreprises, alerte automatiquement les RSSI ou SOC manager des attaques, changements et anomalies. Elle s’installe sur le réseau, derrière les nouvelles générations de Firewall, les IPS et les passerelles web sécurisées.

La Loi de Programmation Militaire

L’ANSSI supervise aujourd’hui la mise en application de l’article 22 de la Loi de Programmation Militaire (LPM), appelant toutes les OIV (Organisations d’Importance Vitale : eau, énergie, armement, finance, administrations…) à s’équiper de solutions de détection qualifiées et à leur remonter les incidents pour partage et résolution.

Se conformer à la LPM offrira les meilleures garanties aux OIV dans la gestion de leurs incidents cyber et permettra aux autorités d’apporter un soutien efficace en cas de sinistre.

En outre ces déploiements incarnent le consentement des OIV à s’unir pour lutter contrer les menaces cyber, qu’elles soient dirigées contre notre pays et ses habitants, ou leur intérêts individuels.

Une détection selon plusieurs procédés

Sesame IT a mis au point une sonde qui superpose les différentes méthodes de détection des menaces sur un même flux afin d’offrir la meilleure couverture de détection. La sonde détecte ainsi les menaces sur signatures mais aussi les signaux faibles. De nouvelles règles sont automatiquement créées à chaque découverte d’un exploit et des recommandations transmises par les autorités.

La société travaille également sur un nouveau principe de détection basé sur des leurres réseau (Deceptive Technology) afin de piéger les pirates ayant réussi à s’introduire dans le réseau. Cette technologie consiste à créer une perception erronée de la surface d’attaque en créant des réseaux factices qui vont détourner les pirates des véritables réseaux. Sesame IT utilise le Machine Learning afin de déployer ces réseaux leurres et d’analyser et modéliser les agissements, tactiques, techniques et mouvements latéraux des attaquants.

Sesame IT a été fondé en 2017 par deux experts en cybersécurité : Audrey Gayno-Amédroet Jérôme Gouy. Forts d’une longue expérience dans l’Interception Légale de Télécommunications, rompus aux techniques d’analyse et d’extraction de données dans les réseaux à très forts débits, et sensibilisés aux conséquences des cyber-attaques dirigées contre les OIV, ils ont souhaité développer une solution « haute fiabilité » pour répondre aux besoins de la LPM mais aussi pour continuer de participer à la protection de la souveraineté de la France.

Sesame IT a rejoint la promotion 2019 du programme d’accélération de HPE est est partenaire du HW et des Services d’Intégration de Hewlett Packard Enterprise. L’entreprise a également été accompagnée par l’accélérateur francilien WILCO, BPIfrance et est lauréate du concours d’innovation i-Lab.